0번과 1번문제와 또또 같다.

실행부도 똑같다.

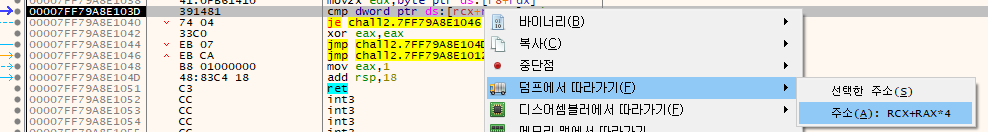

비교함수가 이전 문제와는 다르다.

문자와 직접 비교하는게 아니라 어딘가에 저장된 문자와 비교하는것 같다.

[cmp rax,12]는 문자를 0x12번 반복하며 검사한다는 것을 알 수 있다.

실제 문자열 비교문은

cmp dword ptr ds:[rcx+rax*4],edx이다.

이를 덤프에서 따라가면

그 주소에 문자가 저장되어 있다.

아직 튜토리얼느낌으로 그냥 디버거를 따라가기만 하면 풀 수 있는 것 같다.

'Security > Reversing' 카테고리의 다른 글

| Dreamhack rev-basic-5 (0) | 2022.05.28 |

|---|---|

| Dreamhack rev-basic-4 (0) | 2022.05.25 |

| Dreamhack rev-basic-3 (0) | 2022.05.24 |

| Dreamhack rev-basic-1 (0) | 2022.05.23 |

| Dreamhack rev-basic-0 (0) | 2022.05.23 |